북한 해커들 3.5M$ 암호화폐 훔쳤다: RON Ronin

목차

북한 IT 팀의 암호화폐 도난이 어떻게 드러났나?

북한 IT 직원 그룹이 신원을 숨기고 개발자로 위장해 암호화폐 프로젝트를 해킹하여 11월 말부터 3,5백만 달러 상당의 암호화폐를 얻었다. 블록체인 연구원 ZachXBT는 해커가 그들의 기기 중 하나를 장악하고 유출한 데이터를 X 플랫폼에 공유했다. "Jerry"라는 멤버와 140명 규모의 팀은 매달 약 1백만 달러를 벌었다. 지불은 luckyguys.site 사이트에서 "123456" 비밀번호로 조정되었다. 일부 멤버는 미국 OFAC 제재 대상인 Sobaeksu, Saenal 및 Songkwang 회사에서 일했다. 암호화폐 지불은 Payoneer를 통해 법정화폐로 전환되어 중국 은행으로 이체되었으며; 지갑들은 Tether의 블랙리스트에 오른 북한 연결을 보여준다. 이 방법은 암호화폐 산업에서 채용 및 AML 통제의 중요성을 강조한다.

- 총 도난액: 3,5백만 달러 (11월부터)

- 월 수입: ~1백만 달러

- 팀 규모: 140명

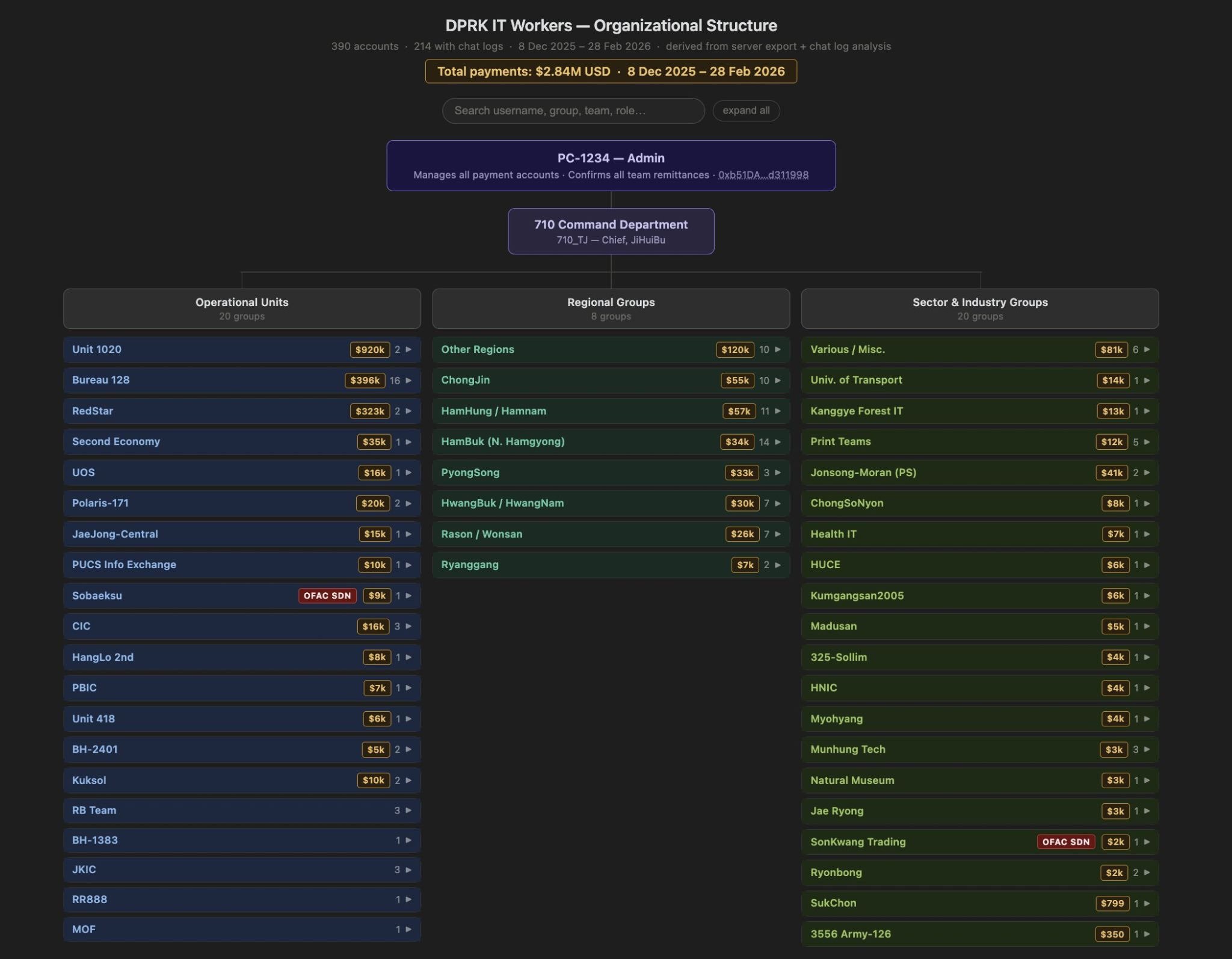

직원들이 12월 8일부터 가져온 암호화폐 양을 보여주는 표. 출처: ZachXBT

ZachXBT 리더 보드와 가짜 신원 전술

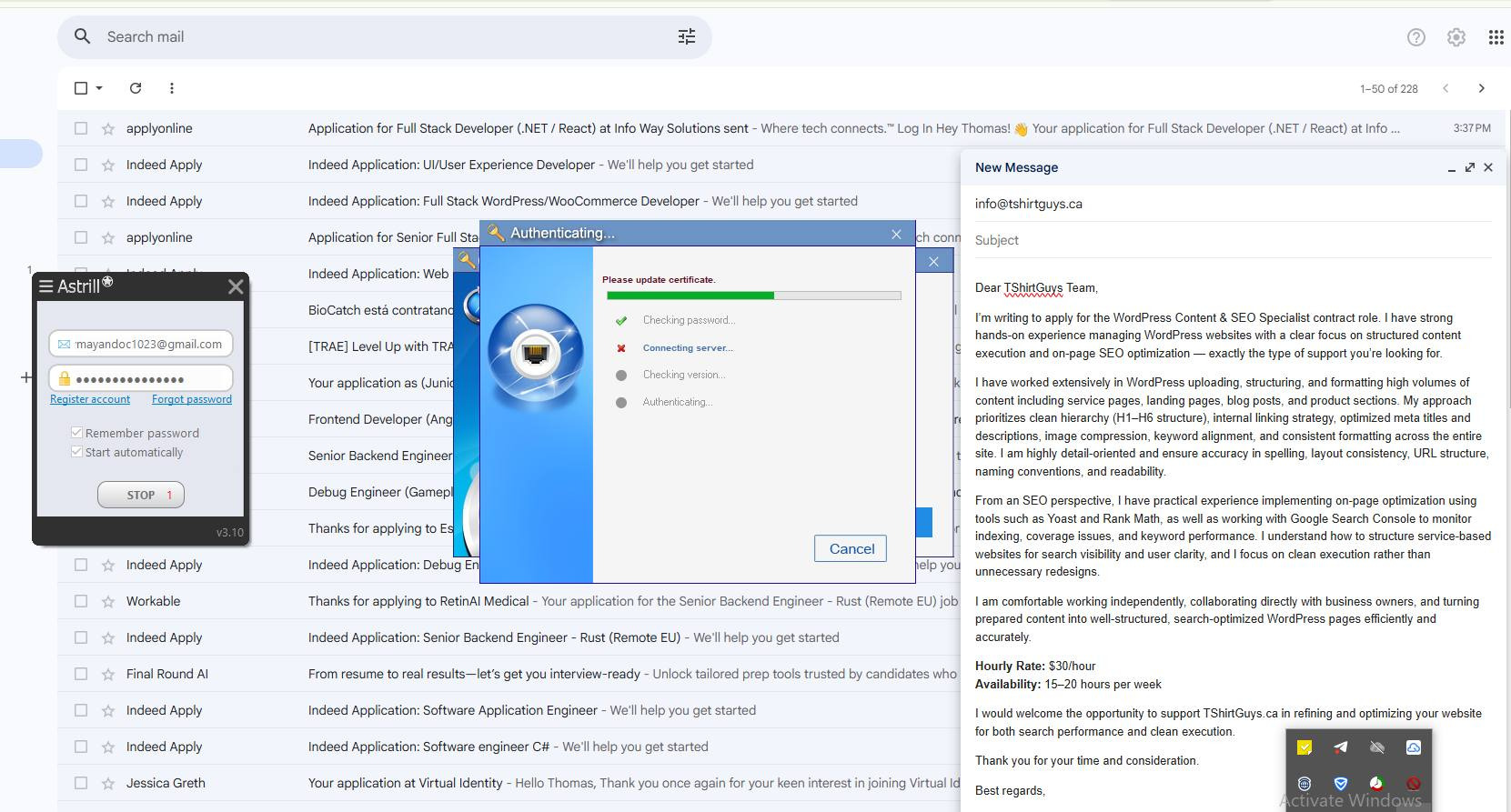

ZachXBT에 따르면 12월 8일부터 각 직원의 수익을 보여주는 리더 보드가 유지되었다. Jerry는 Astrill VPN으로 Gmail을 통해 Indeed에 풀스택 개발자 지원을 했으며; 가짜 홍콩 송장과 아일랜드 여권을 사용했다. 이 그룹은 AppleJeus 같은 다른 그룹보다 덜 정교하지만 효과적이었다.

Jerry의 구직 지원 이메일. 출처: ZachXBT

RON Ronin 브리지 해킹과 북한 위협

북한 지원 해커들이 2009년부터 70억 달러 이상을 훔쳤다. Bybit (1,4억 달러)와 RON 네트워크 Ronin 브리지 (6억 2500만 달러) 공격이 두드러진다. Ronin 해킹은 RON 선물 거래 시장에 깊이 영향을 미쳤다. 이 새로운 그룹은 유사한 전술로 위협을 형성하고 있으며; 산업은 더 엄격한 KYC로 나아가고 있다. RON 상세 분석을 보려면 클릭하세요.

북한 해커와 RON에 대한 자주 묻는 질문

- 북한 그룹이 어떤 방법으로 지불을 받았나? Luckyguys.site를 통해, Payoneer로 중국으로 이체.

- RON Ronin 해킹이 이 그룹과 관련 있나? 유사한 북한 연결; 625M$ 도난, RON 생태계가 흔들렸다.

- 북한 총 도난액은 얼마인가? 70억 달러+ (2009년부터).