진쿠스 딥페이크 KYC 위협이 크립토를 강타한다

BTC/USDT

$8,830,456,083.88

$67,299.90 / $65,817.60

차이: $1,482.30 (2.25%)

-0.0015%

숏 지불

목차

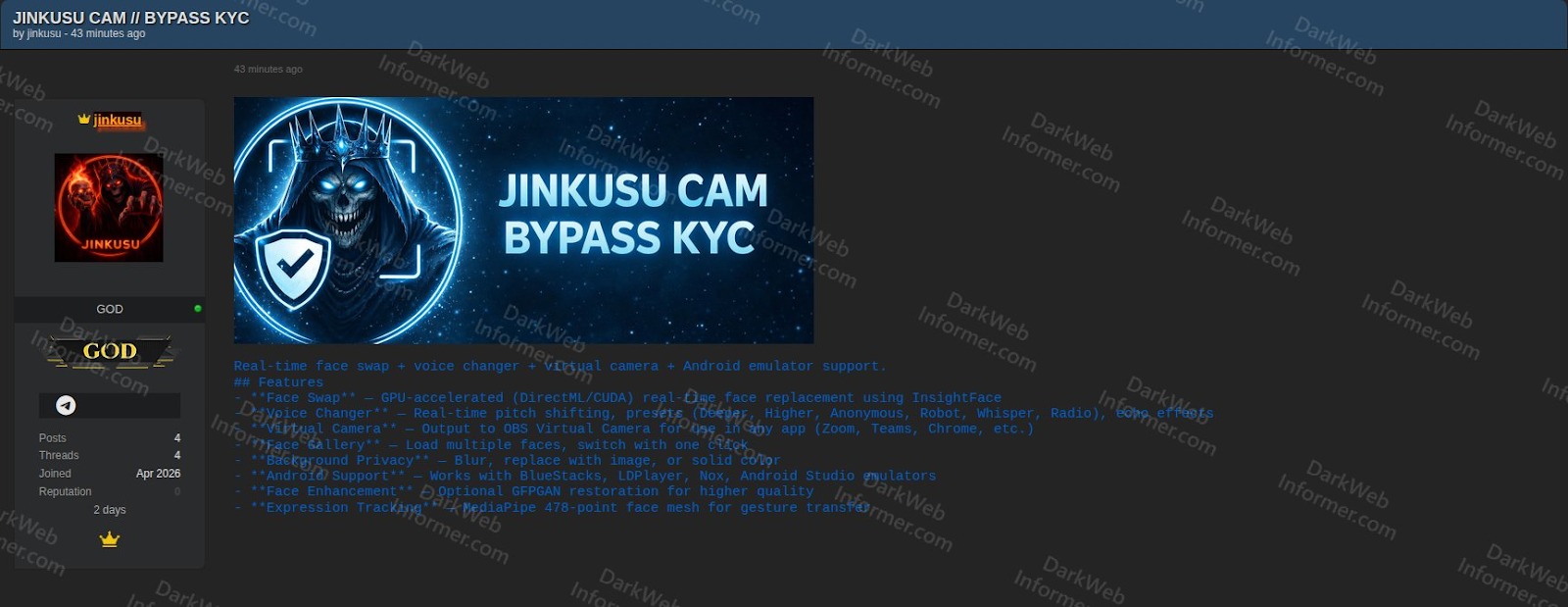

"Jinkusu"라는 위협 행위자가 은행과 암호화폐 플랫폼의 고객 확인(KYC) 검사를 딥페이크와 음성 조작으로 우회하기 위해 설계된 사이버 범죄 도구를 판매하고 있습니다. Dark Web Informer가 일요일 X 게시물에서 언급한 바에 따르면, 이 도구는 생체 인식 인증을 속이기 위해 InsightFace 기반 실시간 얼굴 교체와 음성 변조를 사용하며, Vecert Analyzer도 이 세부 사항을 확인했습니다.

Jinkusu의 딥페이크 KYC 우회 기술

이 도구들은 InsightFace의 오픈 소스 얼굴 인식 모델을 통합하여 실시간 비디오 스트림에서 얼굴을 교체합니다. 음성 변조는 ElevenLabs와 유사한 AI 모델로 가짜 음성을 생성합니다. 기술적으로 도구들은 GPU 가속 추론으로 수초 만에 처리를 수행하여 라이브 비디오 통화에서도 KYC를 속입니다. 전문가들은 이 도구들의 BTC 상세 분석 플랫폼에서의 사용을 특히 위험하다고 평가합니다.

Cyvers와 Binance 전문가들의 보안 경고

Cyvers CEO Deddy Lavid는 딥페이크 도구들이 KYC 시스템의 취약점을 드러낸다고 지적하며 다층 보안 접근법을 제안했습니다: 생체 활성 감지, 행동 분석 및 기기 지문. Binance 수석 보안 책임자 Jimmy Su는 2023년에 단일 사진으로 KYC를 뚫을 수 있는 AI 위협에 주의를 환기한 바 있습니다. 이러한 위협들은 BTC 선물 거래와 같은 고액 거래에서 큰 손실을 초래할 수 있습니다.

피그 부처링 사기와 55억 달러 손실

새로운 사기 키트는 기술 지식 없이 피그 부처링과 같은 로맨스 사기를 용이하게 합니다. 2024년에 20만 건에서 55억 달러 손실이 발생했습니다. 아래 표는 사기 유형을 요약합니다:

| 사기 유형 | 사례 수 (2024) | 손실 ($) |

|---|---|---|

| 피그 부처링 | 200.000 | 5.5 Milyar |

| 피싱 | 150.000 | 2.1 Milyar |

Starkiller 피싱 키트와 Jinkusu의 연관성

Jinkusu는 2026년 2월 Starkiller 피싱 키트를 배포한 행위자와 관련이 의심됩니다. 이 키트는 Docker 기반 역방향 프록시로 실제 로그인 페이지를 모방하며, 특히 암호화폐 거래소에서 효과적입니다.

암호화폐 피싱 트렌드와 지갑 드레인러

Scam Sniffer에 따르면 암호화폐 피싱 손실은 2025년에 83% 감소했으나 지갑 드레인러와 새로운 악성코드가 활발합니다. 드레인러는 승인 메커니즘을 우회하여 자금을 빼돌립니다; BTC 지갑 소유자에게 가장 큰 위협입니다.

- 2025 피싱 감소: %83

- 활성 위협: 드레인러, AI 피싱

- 대책: 2FA + 하드웨어 지갑

이러한 발전은 암호화폐 사용자들을 보다 적극적인 방어로 이끌고 있습니다.